Методы обхода античит-систем: виртуальные машины, драйверы и обфускация кода

Онлайн-игры используют сложные античит-системы для контроля честности игрового процесса. Эти системы анализируют память, процессы, драйверы и сетевую активность, чтобы обнаружить вмешательство в клиент игры. Разработчики античитов постоянно совершенствуют алгоритмы детектирования, а авторы модификаций пытаются скрыть свои инструменты и маскировать их поведение. В обсуждениях подобных технологий нередко упоминается приватный софт, который распространяется ограниченными группами пользователей и позиционируется как менее заметный для систем защиты.

В сообществе сетевых игр тема обхода защиты обсуждается на примере конкретных проектов. Например, в играх с большим открытым миром и сложной экономикой возникают попытки изменить правила взаимодействия с сервером или клиентом. В подобных дискуссиях часто фигурируют читы DayZ, поскольку масштабные карты и большое количество игроков создают среду, где любое вмешательство быстро влияет на баланс. При этом разработчики игры регулярно обновляют защитные механизмы, что приводит к постоянному противостоянию между системами обнаружения и новыми способами сокрытия модификаций.

Другой популярный пример — многопользовательские survival-проекты. В обсуждениях технологий обхода античитов регулярно рассматриваются читы для Rust, поскольку динамичный PvP-геймплей делает любое преимущество заметным для других игроков. Это стимулирует разработчиков античит-решений применять анализ поведения, проверку целостности файлов и контроль драйверов, а исследователей безопасности — изучать архитектуру защиты и ее возможные уязвимости.

Как работают современные античит-системы

Античит-системы представляют собой программные комплексы, которые интегрируются в игровой клиент или операционную систему. Их задача — обнаружить вмешательство в игровой процесс и предотвратить его.

Основные функции таких систем:

-

Мониторинг процессов — анализ активных программ и их взаимодействия с игровым клиентом

-

Проверка памяти — обнаружение изменений в структурах данных игры

-

Контроль драйверов — выявление низкоуровневых компонентов, которые могут влиять на систему

-

Анализ поведения — фиксация действий игрока, которые не соответствуют нормальной модели игры

-

Проверка целостности файлов — сравнение игровых файлов с эталонными версиями

Такие методы позволяют обнаруживать модификации как на уровне приложения, так и на уровне операционной системы.

Подходы, которые обсуждаются в контексте обхода защиты

В технических обсуждениях информационной безопасности рассматриваются различные подходы, позволяющие скрывать вмешательство в программную среду. Эти методы часто изучаются в исследовательских целях для анализа устойчивости систем защиты.

Наиболее известные концепции:

1. Использование виртуальных машин

Виртуализация позволяет запускать операционную систему внутри изолированной среды. В теории это может использоваться для:

-

изоляции процессов

-

изменения параметров системы

-

анализа работы программ

Античит-системы, в свою очередь, способны определять признаки виртуальной среды и ограничивать запуск игры в подобных условиях.

2. Работа на уровне драйверов

Драйверы функционируют в ядре операционной системы и имеют высокий уровень доступа к аппаратным ресурсам. По этой причине античит-системы уделяют особое внимание контролю таких компонентов.

Причины:

-

драйверы могут взаимодействовать напрямую с памятью

-

они работают на уровне ядра ОС

-

обнаружение подобных компонентов требует глубокого анализа системы

Поэтому современные системы защиты активно проверяют подписи драйверов и их поведение.

3. Обфускация кода

Обфускация — это метод усложнения структуры программы с целью затруднить анализ ее логики. Он широко применяется в программировании для защиты интеллектуальной собственности.

Основные техники:

-

изменение структуры кода

-

переименование функций и переменных

-

усложнение логики выполнения

-

внедрение дополнительных слоев проверки

Античит-системы пытаются выявлять подобные методы через сигнатурный анализ и мониторинг поведения программ.

Почему противостояние продолжается

Развитие античит-систем и попытки обхода защиты формируют своеобразную технологическую гонку. Причины этого процесса связаны с несколькими факторами:

-

Экономический интерес — рынок игровых модификаций формирует спрос на новые инструменты.

-

Технический интерес — исследователи безопасности изучают архитектуру систем защиты.

-

Развитие технологий — новые методы анализа и защиты появляются вместе с обновлениями игр.

В ответ разработчики игр внедряют дополнительные меры:

-

машинное обучение для анализа поведения игроков

-

облачные системы проверки

-

регулярные обновления античит-модулей

-

серверную проверку действий пользователя

Итог

Современные античит-системы представляют собой сложные программные комплексы, которые работают на нескольких уровнях: от анализа памяти до проверки поведения игрока. В ответ на это появляются различные методы маскировки и обхода защиты, включая использование виртуальных сред, работу через драйверы и обфускацию программного кода.

Тем не менее разработчики игр постоянно совершенствуют технологии обнаружения. В результате баланс между безопасностью и попытками обхода остается динамичным процессом, который отражает развитие как игровой индустрии, так и технологий информационной безопасности.

А вы знали, что у нас есть Telegram?

Подписывайтесь, если вы ценитель красивых фото и интересных историй!

22 смешных фото от людей, чья фантазия не знает границ

22 смешных фото от людей, чья фантазия не знает границ

Наркотики, адские прически и коммунизм: ночная жизнь Белграда 80-х

Наркотики, адские прически и коммунизм: ночная жизнь Белграда 80-х

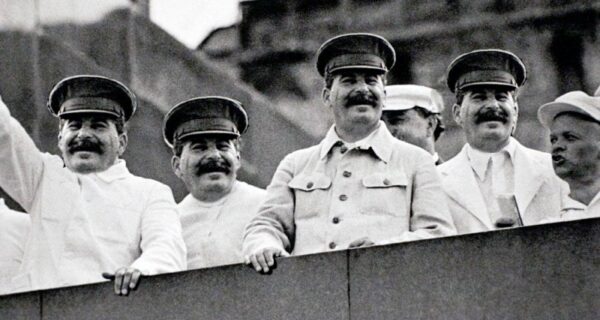

Евсей Лубицкий, самый известный двойник Сталина, который дожил до 1981 года

Евсей Лубицкий, самый известный двойник Сталина, который дожил до 1981 года

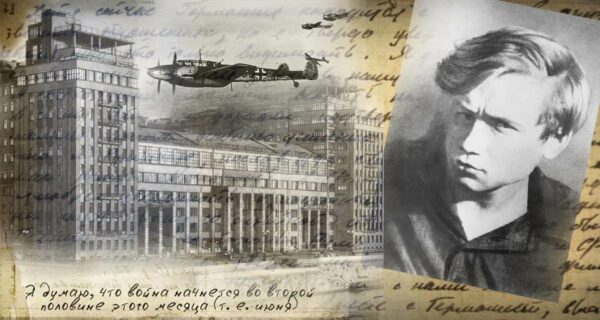

Лева Федотов: московский школьник, который за 17 дней до войны описал в дневнике план «Бар ...

Лева Федотов: московский школьник, который за 17 дней до войны описал в дневнике план «Бар ...

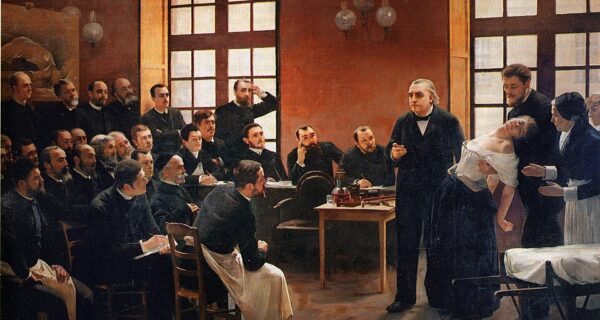

"Научная сказка": как Вена отвергла человека, чьи слова теперь знает весь мир

"Научная сказка": как Вена отвергла человека, чьи слова теперь знает весь мир

30 фотосравнений, который помогут на многое посмотреть по-новому

30 фотосравнений, который помогут на многое посмотреть по-новому

Позор Японии: "станции утешения" на войне, куда насильно угоняли женщин

Позор Японии: "станции утешения" на войне, куда насильно угоняли женщин

"Голодная Энн": история женщины, 5 лет прожившей без пищи

"Голодная Энн": история женщины, 5 лет прожившей без пищи

Как искали семью Усольцевых: полторы тысячи человек, дроны и ни одного следа

Как искали семью Усольцевых: полторы тысячи человек, дроны и ни одного следа

23 правила гигиены, которые большинство людей игнорирует

23 правила гигиены, которые большинство людей игнорирует